Yapay zeka ajanları artık sadece soru-cevap yapmıyor; e-posta gönderiyor, veritabanı sorguluyor, hatta ödeme işlemi başlatabiliyor. Peki bu otonom kararların arkasında ne olduğunu nasıl bileceksiniz? İşte tam bu noktada ajanın ürettiği aksiyonları kayıt altına alan denetim izi (audit log) devreye giriyor. Bir nevi yapay zekanın “kara kutusu” olan bu sistem, her adımı zaman damgasıyla birlikte saklar ve olası bir sorun anında “Kim, ne zaman, neyi neden yaptı?” sorularına net yanıt verir.

Kısa Tanım: AI agent audit log, bir yapay zeka ajanının gerçekleştirdiği tüm aksiyonları (API çağrıları, dosya işlemleri, kullanıcı etkileşimleri, karar noktaları) kronolojik sırayla ve değiştirilemez biçimde kaydeden izleme mekanizmasıdır.

Denetim İzi Neden Bu Kadar Kritik?

Geleneksel yazılımlarda bir hata oluştuğunda log dosyasına bakarsınız, sorunu bulursunuz. Ancak LLM tabanlı ajanlar deterministik değil; aynı girdiyle farklı çıktılar üretebilirler. Bu belirsizlik, izlenebilirliği zorunlu kılıyor.

- Uyumluluk (Compliance): KVKK, GDPR gibi regülasyonlar veri işleme süreçlerinin belgelenmesini şart koşuyor. Ajan bir müşteri verisine eriştiğinde bunun kaydı olmalı.

- Sorumluluk Zinciri: Ajan yanlış bir işlem yaptığında kimin sorumlu olduğunu belirlemek için aksiyonların tam geçmişi gerekiyor.

- Hata Ayıklama: “Halüsinasyon” veya beklenmedik davranışların kök nedenini bulmak, adım adım kayıt olmadan neredeyse imkansız.

- Güvenlik Denetimi: Kötü niyetli prompt injection saldırılarını tespit etmek için ajan davranışlarının izlenmesi şart.

Kilit Çıkarım: Audit log olmadan çalışan bir AI ajanı, fren lambası yanmayan bir araba gibidir—sorun olduğunu ancak çarptığınızda anlarsınız.

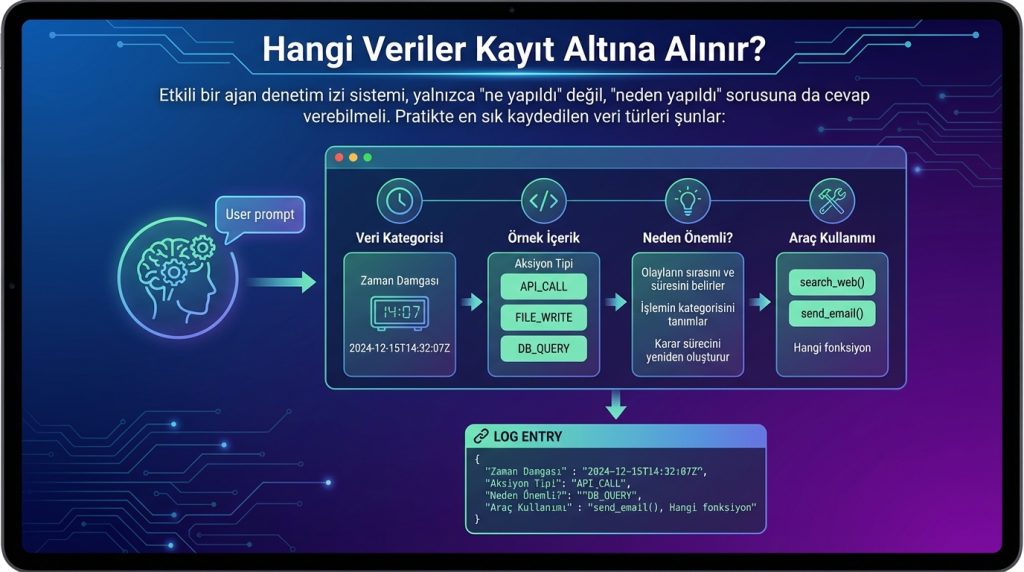

Hangi Veriler Kayıt Altına Alınır?

Etkili bir ajan denetim izi sistemi, yalnızca “ne yapıldı” değil, “neden yapıldı” sorusuna da cevap verebilmeli. Pratikte en sık kaydedilen veri türleri şunlar:

| Veri Kategorisi | Örnek İçerik | Neden Önemli? |

|---|---|---|

| Zaman Damgası | 2024-12-15T14:32:07Z | Olayların sırasını ve süresini belirler |

| Aksiyon Tipi | API_CALL, FILE_WRITE, DB_QUERY | İşlemin kategorisini tanımlar |

| Girdi/Çıktı | Kullanıcı promptu, ajan yanıtı | Karar sürecini yeniden oluşturur |

| Araç Kullanımı | search_web(), send_email() | Hangi fonksiyonların tetiklendiğini gösterir |

| Hata Kodları | RATE_LIMIT, AUTH_FAILED | Başarısız denemeleri belgeler |

| Token Tüketimi | input: 1250, output: 890 | Maliyet analizi ve anomali tespiti |

| Guardrail Tetiklemeleri | BLOCKED: sensitive_data_detected | Güvenlik kurallarının çalıştığını doğrular |

Pro İpucu: Hassas verileri (şifreler, kişisel bilgiler) loglarken mutlaka maskeleme uygulayın. Aksi halde denetim izi kendisi bir güvenlik açığına dönüşür.

Pratikte Nasıl Çalışır?

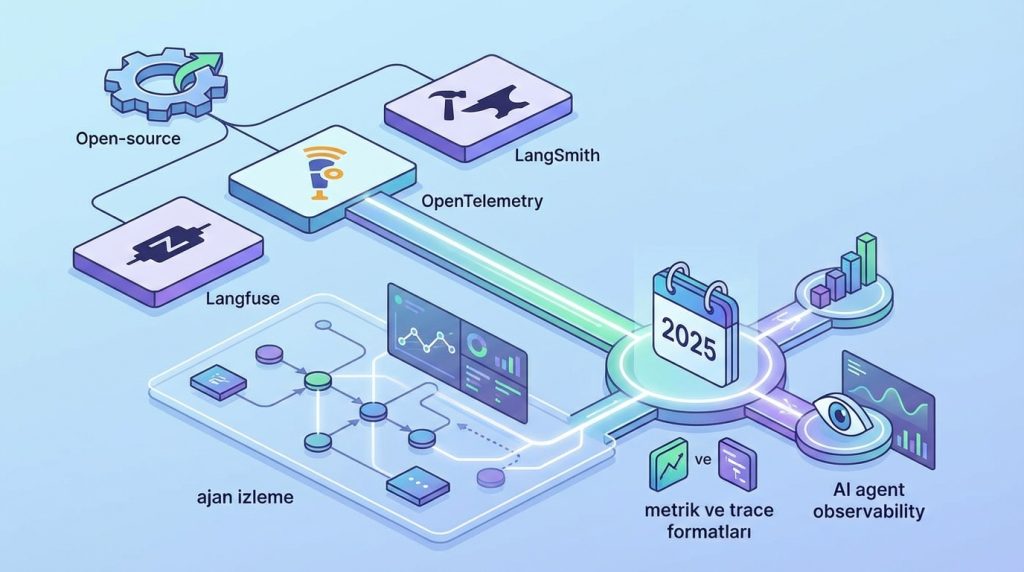

Modern AI agent observability araçları (Langfuse, OpenTelemetry, Dynatrace gibi) standartlaştırılmış trace formatları sunuyor. Tipik bir akış şöyle işler:

- Oturum Başlatma: Kullanıcı bir istek gönderdiğinde benzersiz bir session_id oluşturulur.

- Span Kaydı: Ajanın her alt işlemi (LLM çağrısı, araç kullanımı) ayrı bir “span” olarak loglanır.

- Bağlam Zincirleme: Tüm span’ler parent-child ilişkisiyle birbirine bağlanır; böylece karmaşık iş akışları bile tek bir trace altında görüntülenebilir.

- Merkezi Depolama: Loglar değiştirilemez (immutable) bir veri deposuna yazılır—genellikle append-only yapıda.

- Analiz ve Uyarı: Anomali tespit sistemleri bu verileri gerçek zamanlı tarar; şüpheli bir pattern görüldüğünde alarm üretir.

Basit Örnek: Bir müşteri hizmetleri ajanı düşünün. Kullanıcı “Siparişimi iptal et” dediğinde ajan sırasıyla: (1) sipariş numarasını sorar, (2) veritabanını sorgular, (3) iptal API’sini çağırır, (4) onay mesajı döner. Her adım ayrı bir log kaydı oluşturur ve hepsi aynı conversation_id ile ilişkilendirilir.

Nerede Kullanılır?

Ajan kayıt sistemleri özellikle şu senaryolarda vazgeçilmez:

- Finans ve Bankacılık: Otomatik işlem onayı yapan ajanların her kararı denetlenebilir olmalı.

- Sağlık: Hasta verilerine erişen AI sistemleri HIPAA/KVKK uyumluluğu için detaylı iz bırakmalı.

- E-ticaret: Fiyat değiştiren, stok güncelleyen ajanların aksiyonları geri izlenebilir olmalı.

- DevOps Otomasyonu: Altyapı değişikliği yapan ajanların (sunucu ölçekleme, deployment) her hamlesi kayıt altında tutulmalı.

Doğru Bilinen Yanlışlar

- “Standart uygulama logları yeterli.” Hayır. Geleneksel loglar ajan karar sürecini, prompt zincirini ve araç çağrılarını yakalamaz. Özel trace yapısı gerekir.

- “Her şeyi loglamak en güvenlisi.” Aşırı loglama hem maliyet hem de gizlilik riski yaratır. Neyin kritik olduğunu belirleyip seçici davranmak gerekir.

- “Audit log sadece sorun olunca lazım.” Aksine, düzenli analiz sayesinde performans darboğazları ve maliyet sızıntıları proaktif olarak tespit edilebilir.

Sıkça Sorulan Sorular

Audit log ile observability arasındaki fark nedir?

Observability (gözlemlenebilirlik) sistemin genel sağlığını izlerken, audit log spesifik olarak “kim ne yaptı” sorusuna odaklanır. Observability performans metriklerini içerir; audit log ise uyumluluk ve sorumluluk için tasarlanmıştır.

Loglar ne kadar süre saklanmalı?

Sektöre ve regülasyona göre değişir. KVKK kapsamında kişisel veri işleme logları genellikle 2-5 yıl saklanır. Finansal işlemler için bu süre 7-10 yıla çıkabilir. Şirket politikanızı hukuk danışmanınızla belirleyin.

Açık kaynak çözümler var mı?

Evet. Langfuse, OpenTelemetry ve LangSmith gibi araçlar ajan izleme için popüler seçenekler arasında. OpenTelemetry özellikle 2025 itibarıyla AI agent observability için standartlaştırılmış metrik ve trace formatları sunuyor.

Loglama performansı etkiler mi?

Asenkron loglama kullanıldığında etki minimal kalır. Kritik olan, log yazma işleminin ana iş akışını bloklamamsıdır. Çoğu modern framework bunu varsayılan olarak sağlar.

Özetle

Yapay zeka ajanları ne kadar otonom hale gelirse, arkalarında bıraktıkları izin önemi o kadar artıyor. Denetim izi (audit log) sadece bir “olursa iyi olur” özelliği değil; regülasyon uyumluluğu, güvenlik ve operasyonel şeffaflık için temel bir gereklilik.

Eğer bir AI ajan sistemi kuruyorsanız veya mevcut bir sistemi değerlendiriyorsanız şu üç soruyu sorun:

- Her ajan aksiyonu zaman damgasıyla birlikte kaydediliyor mu?

- Loglar değiştirilemez (immutable) bir yapıda mı saklanıyor?

- Hassas veriler maskeleniyor mu?

Bu üç soruya “evet” diyemiyorsanız, sisteminizde ciddi bir görünürlük açığı var demektir. Sorunu şimdi çözmek, kriz anında çözmeye çalışmaktan çok daha az maliyetli.

Cevap ver