Bir e-posta geldi: “Hesabınız askıya alındı, hemen şifrenizi güncelleyin.” Panik yapıp linke tıkladınız ve birkaç dakika içinde tüm verileriniz başkasının eline geçti. İşte tam da bu an, sosyal mühendislik denen tehdidin kurbanı oldunuz. Teknik açıkları değil, doğrudan sizi—yani insan faktörünü—hedef alan bu saldırı türü, siber güvenlik dünyasının en sinsi silahlarından biri.

Kısa Tanım: Sosyal mühendislik, bireyleri psikolojik manipülasyon yoluyla kandırarak gizli bilgilerini (şifre, kredi kartı, kurumsal veri) paylaşmaya veya zararlı eylemler gerçekleştirmeye ikna etme sanatıdır. Burada güvenlik duvarları değil, insan güveni kırılır.

Sosyal Mühendislik Neden Bu Kadar Etkili?

Siber saldırganlar yıllardır şunu fark etti: En güçlü şifreleme bile, kullanıcı kendi elleriyle kapıyı açarsa işe yaramaz. Güncel raporlara göre veri ihlallerinin yaklaşık %88’i çalıntı kimlik bilgileriyle gerçekleşiyor. Bu bilgiler nasıl çalınıyor? Çoğunlukla karmaşık yazılımlarla değil, basit bir telefon araması veya sahte e-postayla.

İnsan psikolojisinin temel zaafları—aciliyet hissi, otorite figürlerine güven, merak, korku—saldırganların en sevdiği araçlar. Bir CEO’dan geliyormuş gibi görünen acil bir e-posta, çalışanın mantıksal düşünme kapasitesini devre dışı bırakabilir.

Kilit Çıkarım: Sosyal mühendislik, teknolojik değil psikolojik bir saldırıdır. Hedef sistemler değil, sistemleri kullanan insanlardır.

En Yaygın Sosyal Mühendislik Taktikleri

Saldırganların cephaneliğinde onlarca farklı yöntem var. İşte pratikte en sık karşılaşılan insan odaklı siber saldırı teknikleri:

1. Phishing (Oltalama)

Klasiklerin klasiği. Sahte e-postalar, web siteleri veya mesajlar aracılığıyla kullanıcıları kandırma yöntemi. Banka, kargo şirketi veya popüler bir platform gibi görünen mesajlar, kullanıcıyı sahte bir giriş sayfasına yönlendirir.

- Spear Phishing: Belirli bir kişi veya kurumu hedef alan, kişiselleştirilmiş oltalama. Genel mesajlardan çok daha tehlikeli çünkü araştırma yapılmış, detaylar gerçekçi.

- Whaling: Üst düzey yöneticileri (CEO, CFO) hedef alan özel phishing türü.

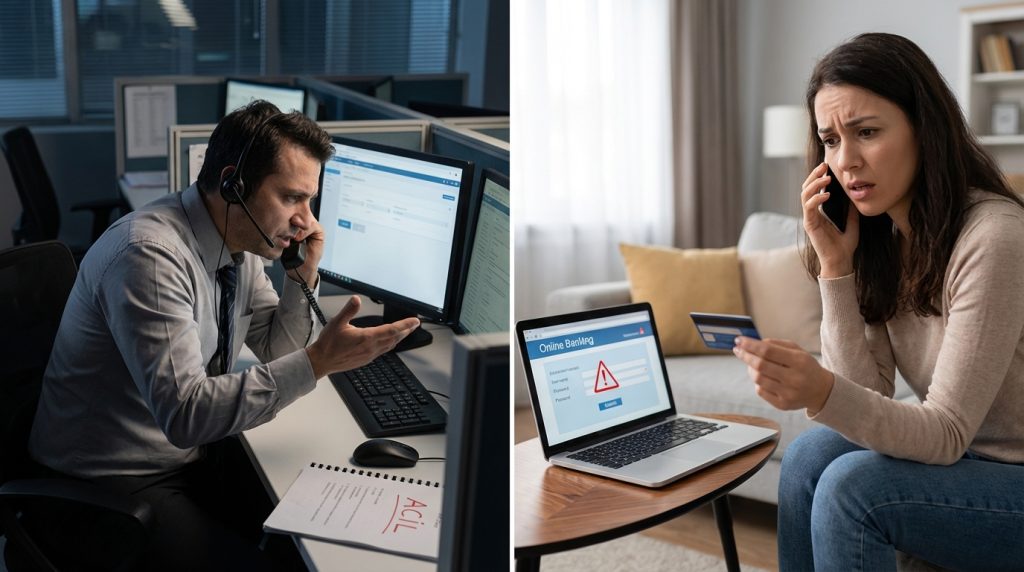

2. Vishing (Sesli Oltalama)

Telefon üzerinden gerçekleştirilen sosyal mühendislik. Saldırgan kendini banka çalışanı, teknik destek uzmanı veya devlet görevlisi olarak tanıtır. Aciliyet yaratarak kurbanı bilgi paylaşmaya zorlar.

Tipik Senaryo: “Merhaba, bankanızdan arıyorum. Hesabınızda şüpheli işlem tespit ettik. Kimliğinizi doğrulamak için kart numaranızı ve SMS kodunu alabilir miyim?”

3. Smishing (SMS Oltalama)

SMS yoluyla yapılan phishing. Kısa, acil mesajlar içerir: “Kargonuz teslim edilemedi, bilgilerinizi güncelleyin” veya “Hesabınız kilitlendi, şimdi giriş yapın.”

4. Pretexting (Senaryo Uydurma)

Saldırgan, güvenilir bir kimlik veya hikaye oluşturarak kurbanın güvenini kazanır. IT departmanından arayan bir “teknisyen”, insan kaynaklarından gelen bir “anket” veya yeni başlayan bir “çalışan” rolüne bürünebilir.

5. Baiting (Yemleme)

Fiziksel veya dijital bir “yem” bırakılır. Örneğin, şirket otoparkına bırakılan “Maaş Bordroları 2024” etiketli bir USB bellek. Merak eden çalışan bilgisayara taktığında zararlı yazılım sisteme sızar.

6. Tailgating / Piggybacking

Fiziksel güvenlik ihlali. Saldırgan, yetkili bir çalışanın arkasından güvenli alana girer. “Kartımı unuttum, kapıyı tutar mısınız?” kadar basit bir cümle yeterli olabilir.

| Taktik | Kanal | Hedef Duygu | Risk Seviyesi |

|---|---|---|---|

| Phishing | E-posta | Korku, Aciliyet | Yüksek |

| Vishing | Telefon | Otorite, Güven | Yüksek |

| Smishing | SMS | Merak, Aciliyet | Orta-Yüksek |

| Pretexting | Çoklu | Güven, Yardımseverlik | Yüksek |

| Baiting | Fiziksel/Dijital | Merak, Açgözlülük | Orta |

Gerçek Hayattan Senaryolar

Sosyal mühendislik saldırıları teoride basit görünür ama pratikte son derece sofistike olabilir:

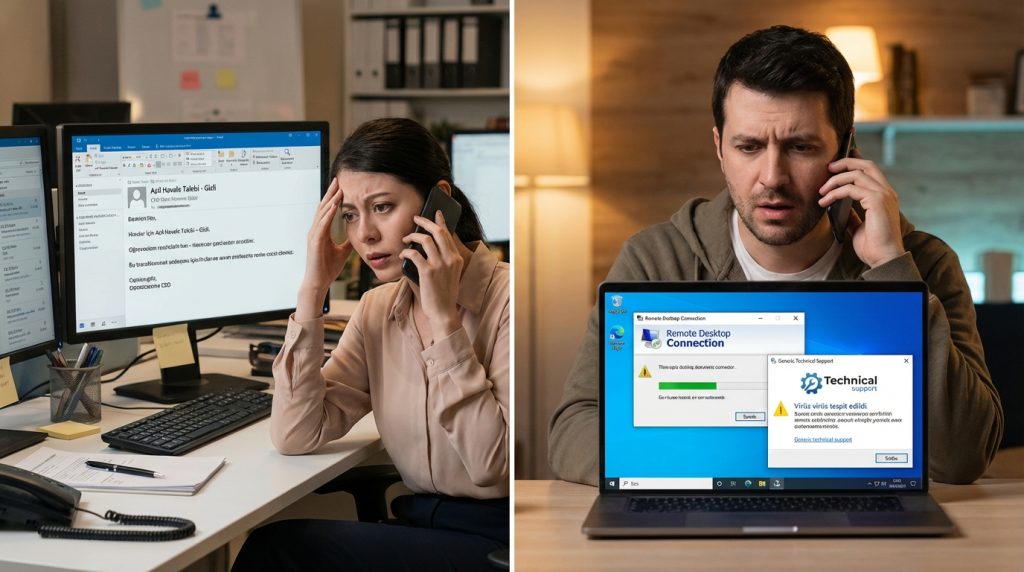

- CEO Dolandırıcılığı: Finans departmanına, CEO’nun e-posta adresinden (veya çok benzer bir adresten) acil havale talebi gelir. “Gizli bir satın alma için hemen 50.000 TL transfer et, kimseye söyleme.” Stres altındaki çalışan, üstünü sorgulamadan işlemi yapar.

- Teknik Destek Tuzağı: “Microsoft’tan arıyorum, bilgisayarınızda virüs tespit ettik” diyen biri, uzaktan erişim programı kurdurarak tüm sisteme sızar.

- Sosyal Medya Keşfi: LinkedIn’deki iş ilanları, organizasyon şeması ve çalışan profilleri incelenerek hedefli saldırı planlanır. “Merhaba Ahmet Bey, geçen hafta katıldığınız konferansta tanışmıştık…” gibi kişiselleştirilmiş bir giriş, güveni anında kazandırır.

Doğru Bilinen Yanlışlar

Sosyal mühendislik konusunda yaygın ama tehlikeli yanılgılar:

- “Ben kanmam, dikkatli biriyim.” Yanlış. En bilinçli kullanıcılar bile doğru senaryo ve zamanlama ile kandırılabilir. Yorgunluk, stres veya acele anları savunmayı zayıflatır.

- “Antivirüs programım beni korur.” Kısmen doğru ama yetersiz. Sosyal mühendislik, teknik güvenlik katmanlarını atlayarak doğrudan insanı hedefler. Yazılım, sizin yerinize düşünemez.

- “Sadece büyük şirketler hedef olur.” Kesinlikle yanlış. Küçük işletmeler ve bireyler, daha az güvenlik önlemi nedeniyle sıklıkla tercih edilir.

Kendinizi Nasıl Korursunuz?

Psikolojik manipülasyona karşı en güçlü silah farkındalıktır. İşte uygulaması kolay savunma stratejileri:

- Dur ve Düşün: Acil görünen her talep karşısında bir nefes al. Gerçek kurumlar asla anlık şifre veya kart bilgisi istemez.

- Kaynağı Doğrula: Şüpheli bir e-posta veya arama aldığında, iletişim bilgilerini resmi kanallardan bul ve geri ara. Mesajdaki numarayı veya linki kullanma.

- Çok Faktörlü Kimlik Doğrulama (MFA) Kullan: Şifren çalınsa bile ikinci bir doğrulama katmanı saldırganı durdurur.

- Sosyal Medya Paylaşımlarına Dikkat Et: Doğum tarihi, evcil hayvan adı, okul bilgisi gibi detaylar güvenlik sorularının cevapları olabilir.

- Düzenli Eğitim Al: Kurumsal ortamlarda simülasyon testleri ve farkındalık eğitimleri kritik önem taşır.

Pro İpucu: Bir e-postadaki linke tıklamadan önce, fareyi üzerine getir ve gerçek URL’yi kontrol et. “paypal.com” yerine “paypa1.com” veya “paypal-secure.xyz” gibi adresler kırmızı bayraktır.

Sıkça Sorulan Sorular

Sosyal mühendislik saldırısına uğradığımı nasıl anlarım?

Hesaplarınızda tanımadığınız aktiviteler, beklenmedik şifre sıfırlama e-postaları, arkadaşlarınızın sizden garip mesajlar aldığını söylemesi veya banka hesabınızda açıklanamayan hareketler birer işaret olabilir.

Saldırıya uğradıysam ne yapmalıyım?

Hemen şifrelerinizi değiştirin (önce e-posta, sonra diğerleri). Bankanızı bilgilendirin. Cihazlarınızı güvenlik taramasından geçirin. Gerekirse siber suçlarla mücadele birimlerine başvurun.

Kurumlar çalışanlarını nasıl koruyabilir?

Düzenli farkındalık eğitimleri, simüle edilmiş phishing testleri, net raporlama prosedürleri ve “sıfır güven” (zero trust) politikaları en etkili yöntemler arasında yer alır.

Sonuç

Sosyal mühendislik, siber güvenliğin en zayıf halkasını—insan faktörünü—hedef alan güçlü bir tehdit. Teknik önlemler ne kadar gelişmiş olursa olsun, bir çalışanın veya kullanıcının kandırılması tüm savunmayı çökertebilir. Koruma, teknolojiden çok bilinçle başlar.

Şüpheci olmak paranoya değil, dijital çağın gerektirdiği sağlıklı bir reflekstir. Her beklenmedik talep karşısında “Bu gerçekten doğru mu?” sorusunu sormak, sizi birçok saldırıdan koruyacaktır. Unutmayın: Saldırganlar sistemleri değil, güveni hackler.

Cevap ver